PHP安全编程中如何防范实际项目中的常见漏洞?

![]() 游客

2025-04-22 16:57:01

31

游客

2025-04-22 16:57:01

31

在当前的网络环境中,Web应用的安全性越来越受到重视。作为一名PHP开发者,掌握如何在项目中防范常见的安全漏洞,不仅能够保护应用程序免受攻击,还能提升网站的安全性和可靠性。下面,我们将探讨PHP安全编程中常见的几种漏洞及其防范措施。

引入

在开发PHP项目时,安全永远是不可忽视的一环。由于PHP广泛用于构建动态网站和服务器端应用程序,它的安全漏洞往往会给系统带来严重威胁。了解并采取相应的安全措施,是每个PHP程序员的必备技能。本文将结合SEO优化要求,全面剖析PHP项目中常见的安全漏洞,并提供防范策略,以帮助开发者们构建更加安全的网络环境。

SQL注入漏洞的防范

什么是SQL注入?

SQL注入是一种常见的网络攻击手段,攻击者通过在Web表单输入或页面请求的查询字符串中插入恶意SQL代码,从而对数据库进行未授权的查询或操作。

如何防范?

1.使用预处理语句(PDO或mysqli)

预处理语句与参数化查询能够有效地防止SQL注入攻击,因为它们将SQL语句和数据分离,数据库不会将输入数据视为SQL命令的一部分。

```php

//使用PDO的例子

$stmt=$pdo->prepare("SELECT*FROMusersWHEREusername=:usernameANDpassword=:password");

$stmt->execute(array(':username'=>$username,':password'=>$password));

```

2.输入过滤与转义

对用户输入进行过滤,禁止非法字符的输入。使用PHP的`filter_var()`函数过滤输入,同时利用数据库提供的转义函数,如MySQL的`mysqli_real_escape_string()`。

3.使用最小权限原则

只给数据库账户赋予完成任务所必需的权限,如果一个账户只需要读取数据,则不应该赋予写入或修改数据的权限。

XSS跨站脚本攻击的防范

什么是XSS攻击?

跨站脚本攻击(XSS)是一种代码注入技术,攻击者在目标网站的页面中嵌入恶意脚本,当其他用户浏览该页面时,嵌入其中的脚本便会在用户的浏览器上执行。

如何防范?

1.输出转义

在输出用户提供的数据到HTML页面时,应使用`htmlspecialchars()`或`htmlentities()`函数对数据进行转义,防止恶意脚本执行。

```php

echohtmlspecialchars($userInput,ENT_QUOTES,'UTF-8');

```

2.内容安全策略(CSP)

强化浏览器安全策略,通过设置HTTP头部中的`Content-Security-Policy`指令,限制页面中资源的加载来源,减少XSS攻击的风险。

3.使用HTTP头部

通过设置`X-Content-Type-Options:nosniff`和`X-Frame-Options:SAMEORIGIN`等HTTP头部,可进一步增强浏览器的安全行为。

CSRF跨站请求伪造的防范

什么是CSRF攻击?

跨站请求伪造(CSRF)是一种利用用户身份对网站进行未授权操作的攻击。当用户在已认证状态下访问攻击者构造的恶意链接时,可能会在不知情的情况下执行非预期的操作。

如何防范?

1.使用CSRF令牌

在表单中添加一个不可预测的令牌(token),每次表单提交时验证这个令牌的有效性,可以有效防止CSRF攻击。

```php

//在用户会话中存储一个唯一的CSRF令牌

$_SESSION['csrf_token']=bin2hex(random_bytes(32));

//表单中包含CSRF令牌

echo'

//检查提交的CSRF令牌

if($_POST['csrf_token']!==$_SESSION['csrf_token']){

die('CSRFtokenmismatch.');

```

2.验证HTTPReferer头部

可以通过验证HTTPReferer头部信息来确认请求是否来自合法的来源,但这不是一种完全可靠的防护方法,因为Referer头部可能会被用户浏览器禁用或修改。

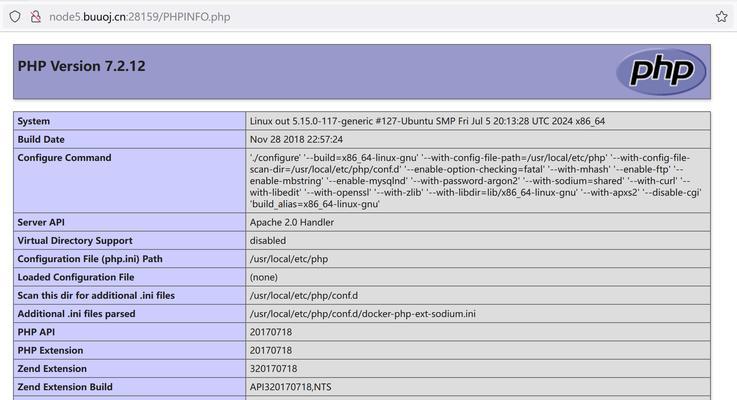

安全配置PHP环境

如何进行安全配置?

1.禁用不必要的PHP模块

关闭那些项目中不需要的PHP模块和函数,减少潜在的安全漏洞。

2.调整php.ini配置

修改`php.ini`文件中的设置,例如禁用`allow_url_fopen`、`allow_url_include`和`display_errors`选项,限制文件上传大小,以及设置日志记录等。

3.使用安全的文件操作

限制文件上传的类型,对上传的文件进行严格检查,并使用安全函数如`copy()`、`move_uploaded_file()`处理文件上传。

综上所述

在进行PHP安全编程时,开发者需要密切关注常见的安全漏洞,并采取相应的技术措施来防范。通过采用预处理语句防止SQL注入、进行输入转义防范XSS攻击、使用CSRF令牌保护用户会话免受攻击,以及优化PHP配置增强安全性,可以极大地提升Web应用的整体安全性。同时,开发者需持续关注安全技术的最新动态,不断更新和调整安全策略,确保开发的Web应用能够抵御各种潜在的安全威胁。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。

转载请注明来自火星seo,本文标题:《PHP安全编程中如何防范实际项目中的常见漏洞?》

标签:

- 搜索

- 最新文章

- 热门文章

-

- 素材网站市场分析怎么写?分析哪些关键因素?

- 网站博客优化方案怎么写?如何制定有效的SEO策略?

- HTML中哪些元素区分大小写?常见问题解答

- HTML5支持哪些文件格式?如何使用HTML5创建不同格式的文件?

- 公司网站关键词怎么写?如何优化提高SEO效果?

- 小红书热门关键词怎么找?如何有效利用它们?

- 网站没有关键词怎么办?如何优化网站关键词策略?

- 网站改版升级通知怎么写?升级后有哪些新功能?

- 网站后期成本分析怎么写?如何有效控制网站运营成本?

- 营销型网站怎么用?如何提升转化率和用户体验?

- 网站建设如何做引流推广?有哪些有效的方法?

- HTML5绘图技术有哪些?如何选择合适的绘图方法?

- GoogleSearchConsole与BingWebmasterTools哪个更有效?2024年如何选择?

- 怎么开数据分析网站的软件?需要哪些步骤和工具?

- HTML属性继承规则是什么?如何正确使用继承属性?

- 网站建设怎么营销好?如何通过网站提升品牌知名度?

- 如何在网站上面推广广告?有效提升广告效果的策略是什么?

- 小红书潮牌关键词有哪些?如何在小红书中打造热门话题?

- 2024年如何应对移动优先索引?移动优化策略有哪些?

- 广东SEO市场现状分析与企业应对策略

- 热门tag

- 标签列表